Fachrichtungsübergreifendes Modul I

Topic outline

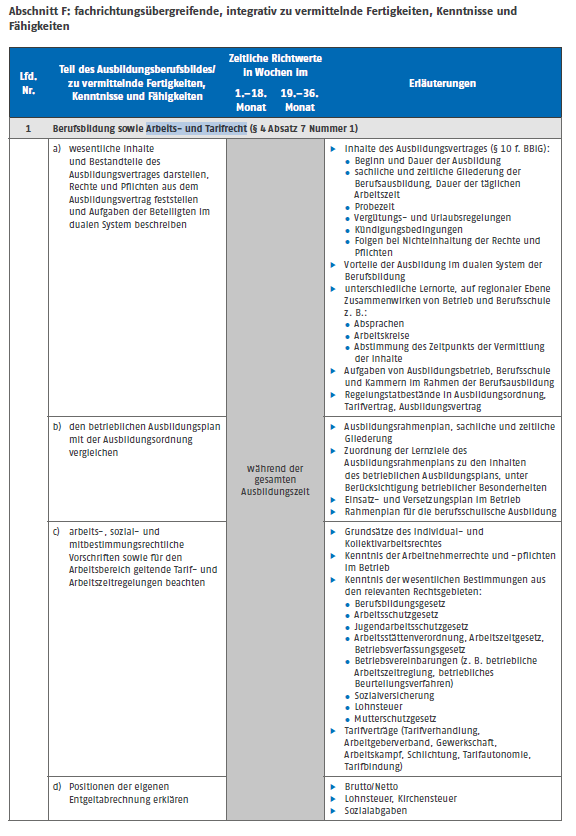

-

3 Tage

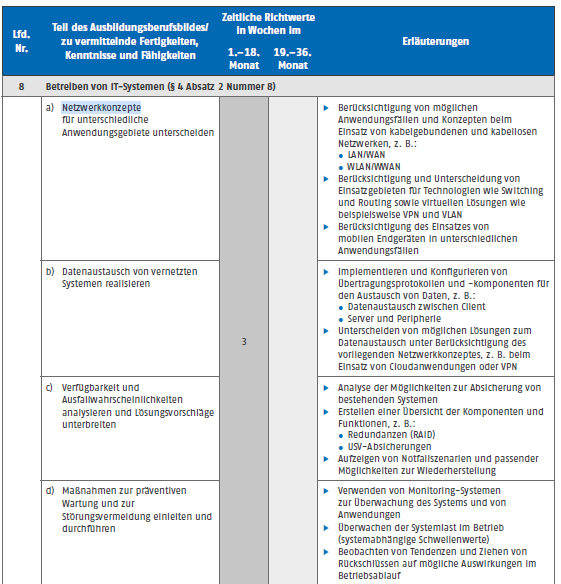

- Netzwerkkonzepte für unterschiedliche Anwendungsgebiete unterscheiden

- Datenaustausch von vernetzten Systemen realisieren

- Verfügbarkeit und Ausfallwahrscheinlichkeiten analysieren und Lösungsvorschläge unterbreiten

- Maßnahmen zur präventiven Wartung und zur Störungsvermeidung einleiten und durchführen

-

Einführung in LAN (Local Area Network), WAN (Wide Area Network), MAN (Metropolitan Area Network) und PAN (Personal Area Network) sowie die verschiedenen Topologien wie Stern, Ring, Bus, Mesh und Hybrid.

WAN-Technologien und -Protokolle: MPLS, Frame Relay, PPP, SD-WAN und deren Einsatzgebiete.

Switching und Bridging: Funktion und Einsatz von Switches und Bridges in einem LAN.

LAN-Technologien: Unterschiede und Anwendungsbereiche von Ethernet (einschließlich Fast Ethernet, Gigabit Ethernet)

WAN-Design und -Konfiguration: Planung und Implementierung von WAN, einschließlich VPNs (Virtual Private Networks) und QoS (Quality of Service).

Verbindung von Standorten: Techniken und Herausforderungen beim Verbinden von entfernten Standorten über ein WAN. -

MPLS steht für "Multiprotocol Label Switching". Es handelt sich um eine Technik in der Telekommunikation, die verwendet wird, um Daten effizient von einem Netzwerkknoten zum anderen zu leiten. Im Kern vereinfacht MPLS die Weiterleitung von Datenpaketen über Netzwerke, indem es kurze Pfadetiketten verwendet, die entscheiden, wie Pakete durch das Netzwerk gesendet werden. Diese Technik wird oft in großen Netzwerken eingesetzt, wie z.B. bei Internetdienstanbietern, um den Verkehr effizient zu lenken und zu managen.

-

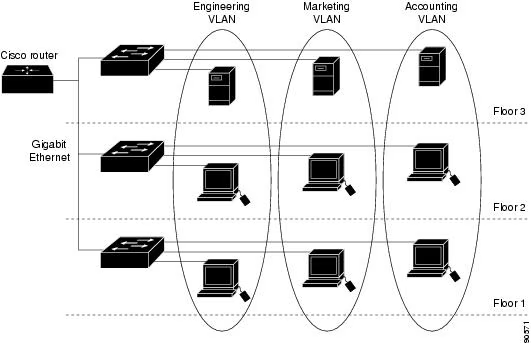

Sowohl VPNs (Virtual Private Networks) als auch VLANs (Virtual Local Area Networks) sind wichtige Technologien in der Netzwerkverwaltung, die dazu dienen, Netzwerke sicherer und effizienter zu gestalten. Obwohl sie ähnlich klingen, dienen sie unterschiedlichen Zwecken und funktionieren auf unterschiedliche Weise.

-

Ein Virtual Private Network (VPN) wird durch die Einrichtung eines sicheren Kommunikationskanals zwischen einem Client und einem VPN-Server realisiert. Dieser Kanal ermöglicht es, Daten sicher über ein unsicheres Netzwerk wie das Internet zu senden

-

Um ein VLAN auf Cisco-Switches zu erstellen und zu konfigurieren, folgen Sie diesen angepassten Schritten. Cisco-Geräte verwenden die Cisco IOS-Befehlssyntax, die über die CLI (Command-Line Interface) zugänglich ist.

-

Erläuterung der Bedeutung und Funktion von Protokollen wie TCP/IP, UDP, HTTP, HTTPS, FTP, SMTP usw. sowie die Unterschiede zwischen dem OSI-Modell und dem TCP/IP-Modell.

-

Detaillierte Darstellung der Anordnung von Bytes, einschließlich der Header und Payloads, für die verschiedenen Netzwerkprotokolle (TCP/IP, UDP, HTTP, HTTPS, FTP, SMTP).

-

The RFC Series

The RFC Series (ISSN 2070-1721) contains technical and organizational documents about the Internet, including the specifications and policy documents produced by five streams: the Internet Engineering Task Force (IETF), the Internet Research Task Force (IRTF), the Internet Architecture Board (IAB), Independent Submissions, and Editorial.

-

Einzelne RFCs

1. TCP/IP

- IP (Internet Protocol): RFC 791 definiert das Internet Protocol.

- TCP (Transmission Control Protocol): RFC 793 definiert das Transmission Control Protocol.

2. UDP (User Datagram Protocol)

- UDP: RFC 768 definiert das User Datagram Protocol.

3. HTTP (Hypertext Transfer Protocol)

- HTTP/1.1: RFC 7230 und folgende (bis RFC 7235) beschreiben verschiedene Aspekte von HTTP/1.1.

4. HTTPS (HTTP Secure)

- HTTPS wird nicht in einem spezifischen RFC definiert, sondern ist HTTP, das über eine SSL/TLS-Schicht läuft. Die Schlüssel-RFCs für SSL/TLS sind:

5. FTP (File Transfer Protocol)

- FTP: RFC 959 definiert das File Transfer Protocol.

- Sicheres FTP (FTPS): Sicherheitserweiterungen für FTP sind unter anderem in RFC 4217 beschrieben.

6. SMTP (Simple Mail Transfer Protocol)

- SMTP: RFC 5321 definiert das Simple Mail Transfer Protocol.

- Erweiterungen für die sichere Übermittlung: SSL/TLS für SMTP ist in RFC 3207 definiert, das das "STARTTLS" Kommando beschreibt.

-

Einzelthema

-

Switching und Routing sind zwei grundlegende Techniken in Netzwerken, die dazu dienen, Datenpakete von einem Gerät zum anderen zu transportieren, wobei sie jedoch auf unterschiedlichen Ebenen des Netzwerkdesigns und mit verschiedenen Zielen arbeiten.

-

Wiederholung

-

Das Monitoring von IT-Systemen ist ein kritischer Bestandteil des IT-Managements. Es umfasst die Überwachung, Messung und Management der Leistung und Verfügbarkeit von Hardware, Software, Netzwerken und Diensten. Ziel ist es, eine hohe Systemverfügbarkeit, optimale Leistung und Sicherheit zu gewährleisten, sowie Probleme frühzeitig zu erkennen und zu beheben, bevor sie schwerwiegende Auswirkungen habe

-

Datenaustausch zwischen Client und Server sowie mit Peripheriegeräten

- Client-Server-Modell:

- RESTful APIs: Gestaltung und Nutzung von APIs für den Datenaustausch über das Web.

- Programmierung und Protokolle:

- MQTT: Ein leichtgewichtiges Messaging-Protokoll für IoT-Geräte.

- Datenformat und Serialisierung:

- JSON, XML: Beliebte Datenformate für den Austausch strukturierter Daten.

-

Eine REST-API (Representational State Transfer Application Programming Interface) ist ein populäres Designparadigma für die Erstellung von Netzwerk-Anwendungen.

REST ist eine architektonische Stilrichtung, die bestimmte Prinzipien und Regeln für Webdienste vorschreibt, um die Interaktion zwischen Clients und Servern zu erleichtern. -

MQTT (Message Queuing Telemetry Transport) ist ein leichtgewichtiges Kommunikationsprotokoll, das speziell für die Bedürfnisse von Internet of Things (IoT)-Anwendungen und anderen Umgebungen entwickelt wurde, in denen Bandbreite und Hardware-Ressourcen beschränkt sind. Es basiert auf einem Publish/Subscribe-Modell und ermöglicht effiziente Nachrichtenübertragungen zwischen Geräten.

-

JSON steht für JavaScript Object Notation und ist ein kompaktes Format für die Repräsentation von Informationen und für den Austausch zwischen Anwendungen. Es dient insbesondere für den Daten-austausch zwischen Webanwendungen.

- Client-Server-Modell:

-

analysieren und Lösungsvorschläge unterbreiten

-

Durch die regelmäßige Überwachung von Kennzahlen können IT-Teams proaktiv auf potenzielle Probleme reagieren und die allgemeine Zuverlässigkeit und Effizienz der IT-Infrastruktur verbessern.

-

Die durchschnittlichen Erwartungswerte für Fehlerhäufigkeiten werden oft in Form von „Mean Time Between Failures“ (MTBF) und „Mean Time To Failure“ (MTTF) ausgedrückt.

-

-

-

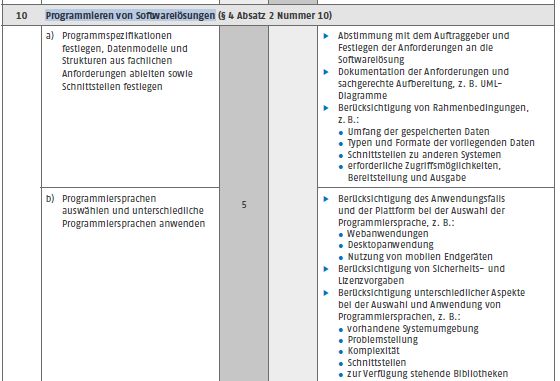

Das Thema soll Sie befähigen, effektive und funktionale Softwarelösungen zu entwerfen und zu implementieren.

-

Hier ist ein Beispiel für einen umfassenden Anforderungskatalog, formuliert aus der Sicht eines Anwenders, der eine Anwendung wünscht, die auf seinen Festplatten Dateien mit identischem Inhalt findet:

-

-