Phishing

Ziel einer Phishing Attacke ist es, eine täuschend echt wirkende Seite zu präsentieren, die den Anwender verleitet, seine wichtigen Daten einzugeben, damit diese aufgezeichnet werden können.

Nach der Aufzeichnung wird der User schnellstmöglich auf die Original URL weitergeleitet oder direkt in die Anwendung verwiesen, damit die Attacke unbemerkt bleibt.

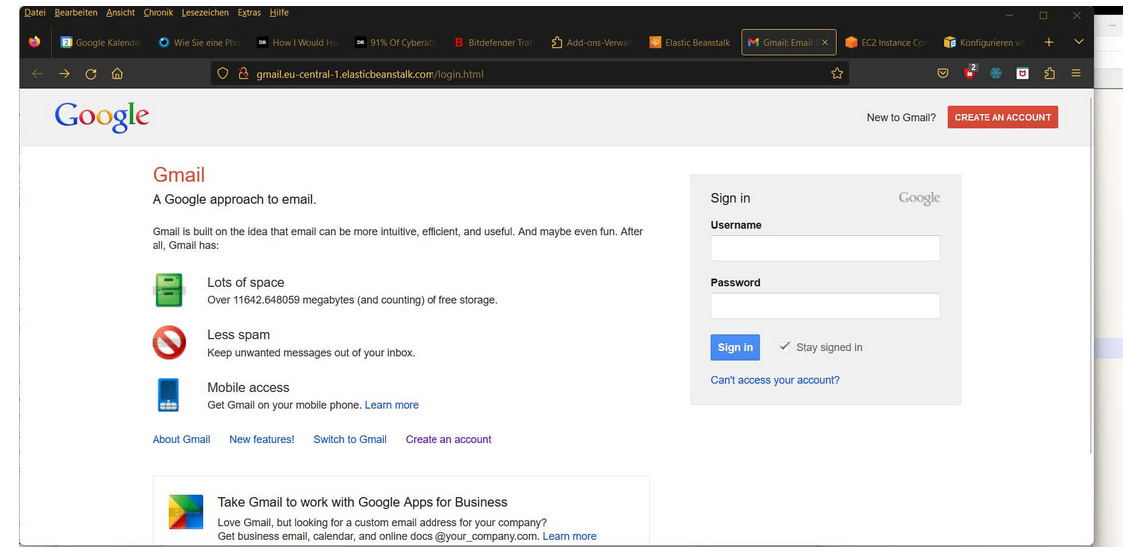

Phishing Seite, die einen Anmeldevorgang bei Gmail vortäuscht.

Nach der Aufzeichnung wird der User schnellstmöglich auf die Original URL weitergeleitet oder direkt in die Anwendung verwiesen, damit die Attacke unbemerkt bleibt.

Ein Artikel auf Dark Reading lässt vermuten, dass rund 20-30% aller Internetbenutzer einmal auf einem Link in einer Phishing-E-Mail klicken würden. (Zurier, 2016)

„As observed by Cofense Intelligence, 2022 saw a 569% increase in malicious phishing emails and a 478% increase in credential phishing-related threat reports published.“ (Cofence, 2023)

In dieser Studie wird weiter erwähnt, dass die meisten Cyberangriffe damit beginnen, dass ein Benutzer auf eine Phishing-E-Mail klickt.

Haben Sie sich jemals gefragt, warum Benutzer immer wieder auf Phishing-E-Mails hereinfallen?

Laut einem neuen Bericht von PhishMe, der herausfand, dass 91 % der Cyberangriffe mit einem Phishing beginnen, sind die Hauptgründe, warum Menschen auf Phishing-E-Mails hereinfallen, Neugier (13,7 %), Angst (13,4 %) und Dringlichkeit (13,2 %), gefolgt von Belohnung/Anerkennung, Gesellschaft, Unterhaltung und Gelegenheit.

"Angst und Dringlichkeit sind für viele Nutzer ein normaler Teil des Arbeitsalltags", sagt Aaron Higbee, Mitbegründer und CTO von PhishMe. "Die meisten Angestellten haben Angst, ihren Job aufgrund schlechter Leistungen zu verlieren und werden oft von Fristen getrieben, was sie anfälliger für Phishing macht."

Realistische Schilderung eines Angriffsszenarios und Hinweise auf das Verhalten der Anwender: https://www.darkreading.com/cloud/how-i-would-hack-your-network-if-i-woke-up-evil- |

Erste Aufgabe für den Angreifer ist es also der ‚Nachbau‘ der vorzutäuschenden Seite.

Dazu stehen Ihnen einige Werkzeuge zur Verfügung, die teilweise bereits auf Kali Linux installiert sind:

▪ Wget

▪ goclone

▪ Social Engineering Toolkit

▪ Socialphish